Un pare-feu d'applications web (WAF) est un outil matériel, une appliance virtuelle ou un service en cloud qui se positionne devant les applications web pour détecter différentes attaques malveillantes et les en protéger. Un WAF se concentre sur le trafic d'application web (HTTP/S) et protège les applications dans les zones du réseau liées à Internet.

Un WAF peut utiliser de nombreuses techniques pour déterminer si le trafic doit être autorisé jusqu'à l'application ou bloqué, comme des algorithmes comportementaux (apprentissage machine et un modèle de sécurité positive) ou un modèle de sécurité négative.

Enfin, les WAF, d'outils indépendants, deviennent des offres entièrement intégrées de protection des applications web et API (WAAP) qui incluent une suite de fonctionnalités, avec la protection des API, le bot management et des capacités d'atténuation des attaques de bot, la protection contre les attaques DDoS 7 au niveau des applications, la sécurité des applications web, et bien plus.

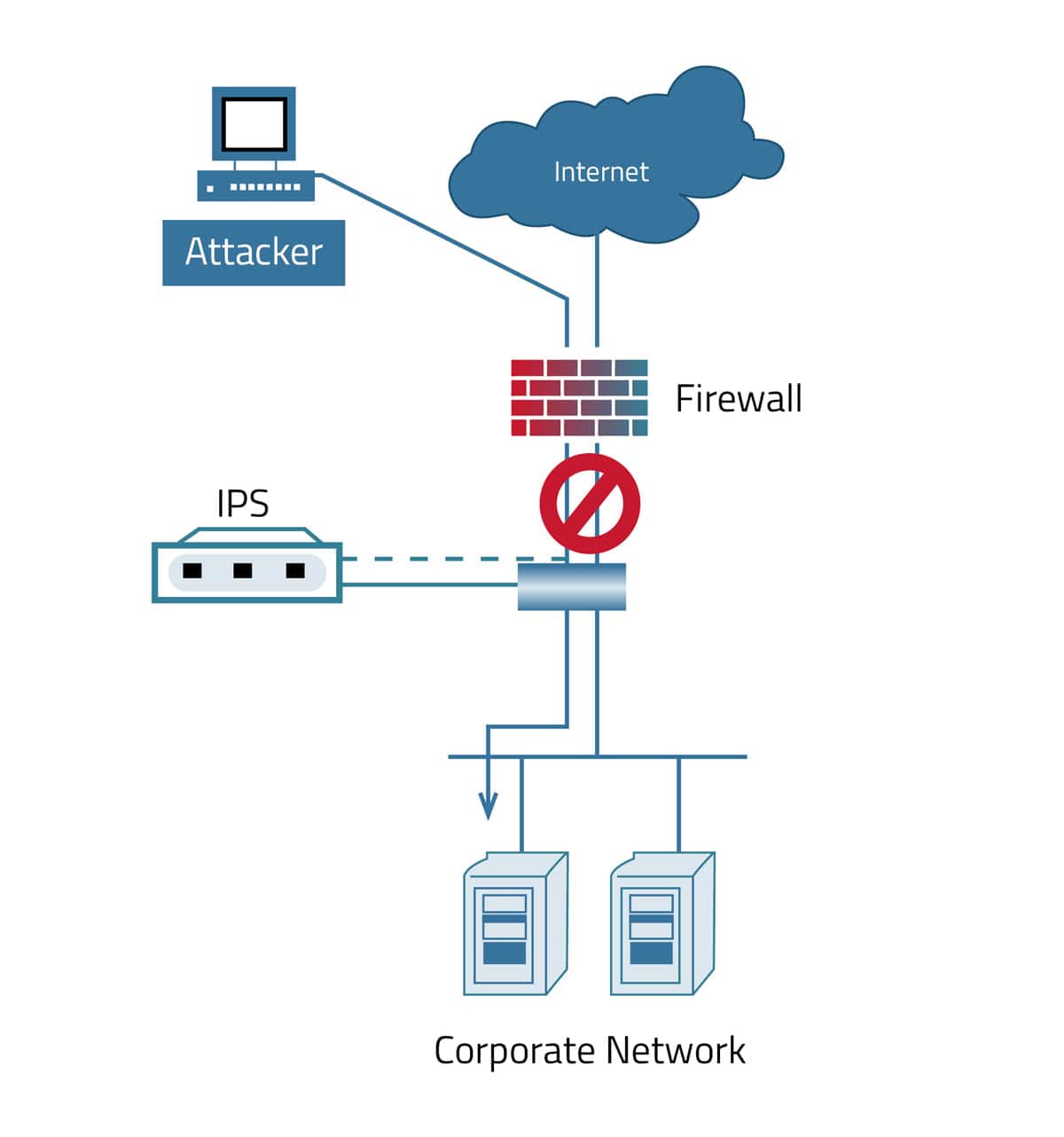

Un système de prévention des intrusions (IPS) est un périphérique de sécurité du réseau qui surveille ce dernier à des points stratégiques pour scanner toute activité malveillante et signaler, bloquer ou supprimer le trafic malveillant selon la configuration choisie. Dans un réseau, l'IPS est normalement déployé derrière un pare-feu et devant un WAF.

L'IPS complète la solution WAF/WAAP et les deux sont généralement déployés ensemble. Les déploiements WAF protègent le trafic d'application web, tandis que les déploiements IPS scannent et protègent au niveau du réseau en inspectant tous les paquets. Un IPS, généralement déployé en ligne du trafic entrant, scanne à la recherche de menaces dans la plupart des protocoles réseau et fonctionne au niveau de la couche OSI 4-7. Les solutions WAF et WAAP sont principalement déployées derrière un IPS pour le trafic entrant et scanne à la recherche de menaces pour les applications au niveau de la couche OSI 7.

Tableau comparatif : WAF et IPS

| |

Pare-feu Web |

IPS |

| Que font-ils ? |

Protéger les applications web des attaques de la couche 7 |

Protéger les réseaux |

| Portée |

Sessions de la couche OSI 7 |

Paquets des couches OSI 4-7 |

| Protocoles |

HTTP/HTTPS |

Protocoles réseau |

| Déploiement |

En ligne ou hors trajectoire définie |

Essentiellement en ligne |

| Encodage/Décodage |

Oui, SSL/TLS |

Non |

| Déploiement |

En ligne ou hors trajectoire définie |

En ligne |

Ressources supplémentaires