Les attaques Ping of Death (PoD) sont des attaques DDoS au cours desquelles l'attaquant envoie à l'appareil destinataire des demandes ping simples sous forme de paquets IP fragmentés qui sont soit surdimensionnés ou malformés. Une fois assemblés, ces paquets ne sont pas conformes au format paquet ID, ce qui cause des erreurs de tas/mémoire et un plantage informatique.

Les demandes ping ICMP (Internet Control Message Protocol) sont utilisées pour vérifier votre connectivité et la santé des appareils en réseau. Dans le cas d'un ping ICMP légitime, le périphérique destinataire répond à un ICMP Echo Request. La réponse indique la santé du destinataire. L'envoi d'une requête ping avec en-tête dépassant 65,535 octets est en violation avec le protocole IP.

Comment fonctionne une attaque Ping of Death ?

Une fois la requête ping (accompagnée de ses paquets IP fragmentés) ré-assemblée par le périphérique destinataire, la taille de requête IP obtenue peut dépasser 65,535 octets, ce qui peut causer le plantage du système. Les plantages sont causés par des erreurs de tas/mémoire en raison du débordement des tampons dédiés au ré-assemblage des en-têtes et du corps des IP.

Même si l'attaque PoD est une attaque DDoS ancienne et si les attaques par ICMP flood sont plus souvent utilisées, les attaques PoD peuvent affecter les systèmes sans correctifs. Les failles aux attaques PoD ont été découvertes récemment, en 2018, dans les produits Apple qui utilisaient un noyau XNU sans correctifs. Le résultat : un débordement des tas et une susceptibilité des produits à l'exécution de code à distance.

Comment atténuer une attaque Ping of Death ?

Pour mitiger les attaques PoD, la pile TCP du destinataire doit être corrigée afin qu'elle vérifie la taille totale des paquets IP et dédie assez d'espace tampon pour le ré-assemblage. De plus, cela peut également tronquer la requête IP pour se conformer à la taille maximum des tampons dédiés. Cela stoppe la réécriture des requêtes, qui pourrait causer un débordement des tas. Comme le blocage complet de toutes les requêtes ping pour vous protéger des attaques PoD n'est pas pratique, l'autre approche qui s'offre à vous est de filtrer uniquement les requêtes ping fragmentées et de ne traiter que les requêtes ping non fragmentées.

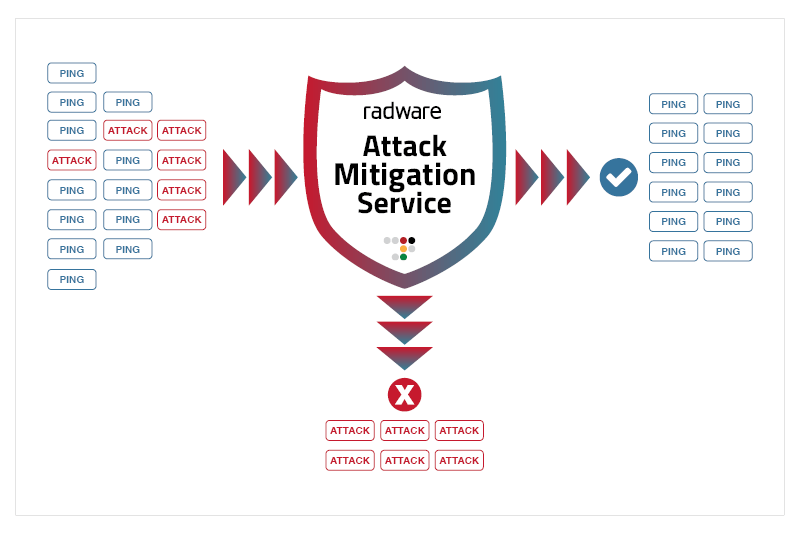

Les solutions de protection DDoS Radware (DefensePro et Service de protection contre les attaques DDoS en cloud) et solutions de livraison d'application atténuent les attaques PoD en supprimant les paquets malformés avant qu'ils n'atteignent l'ordinateur hôte visé. Les paquets ICMP larges comme ceux utilisés pour les attaques ICMP Ping of Death peuvent être bloqués en utilisant un filtre de déni combiné à des modèles binaires utilisés pour filtrer les offsets IP de valeur autre que zéro ou les octets « More-Fragment » envoyés dans les drapeaux IP.

Articles liés

Ressources supplémentaires